- KeePass Password Safe (free, open source)

- Ważna zaleta: baza haseł trzymana jest w lokalnym, zaszyfrowanym pliku. (Pamiętaj o robieniu kopii zapasowej).

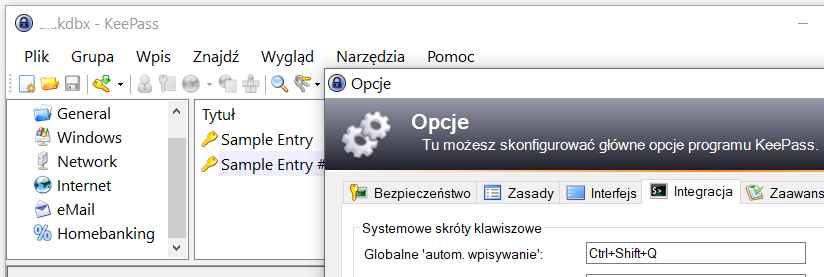

Jest opcja autouzupełniania loginów/haseł, ale od razu trzeba zmienić domyślny skrót klawiszowy

Jest opcja autouzupełniania loginów/haseł, ale od razu trzeba zmienić domyślny skrót klawiszowy [Ctrl+Alt+A]na coś innego, bo ten to akurat jest wywołanie litery “ą”.- Konfigurowanie autozupełniania nie jest może zbyt proste, ale jest bardzo użyteczne.

- Warto, zmienić domyślną kombinację autozupełniania

{USERNAME}{TAB}{PASSWORD}{ENTER}. Czyli może to być{USERNAME}{TAB}{PASSWORD}(bez Enter). Lepiej, żeby na koniec trzeba było samodzielnie nacisnąć Enter samodzielnie czy coś kliknąć, bo inaczej może się zdarzyć, że nasze super tajne hasło wpisze się w jakimś zbyt jawnym miejscu, np. zapytaniu przeglądarki internetowej. - Łatwo można odszukać historyczne hasła sprzed wielu lat - przydatne np. podczas uruchomienia starego komputera.

- Portal “Niebezpiecznik” proponuje używanie wieloplatformowowej wersji KeepassXC.

- Bitwarden (open source, bezpłatne dla pojedynczego użytkownika, a nawet dla podwójnego)

- Zaszyfrowana baza haseł w chmurze pozwala na wygodne współużywanie na różnych urządzeniach.

- Działa jako dodatki do przeglądarek, oraz jako portal https://vault.bitwarden.com/, gdzie jest sporo opcji importu z innych portfeli haseł.

- Można używać biometryczne urządzenia w telefonach do odblokowania aplikacji Bitwarden (ale pierwsze zalogowanie wymaga oczywiście mocnego hasła głównego).

- Portfele haseł bywają też jedną z opcji oprogramowania antywirusowego.

- Menedżer haseł wbudowany w przeglądarkę może być używany pod warunkiem mocnego zabezpieczenia systemów wszystkich swoich urządzeń używających synchronizowanych danych przeglądarki przed dostępem innych osób oraz przed łatwym wejściem do systemu po kradzieży urządzenia.

- Zawsze, gdy to możliwe, należy korzystać z opcji uwierzytelniania wieloskładnikowego. A przy tym również należy pamiętać o opcji awaryjnego uwierzytelniania w przypadku utraty składnika - najczęściej jest to lista kodów jednorazowych, które należy przechowywać w bezpiecznym miejscu.

- Gdy ważny system nie ma opcji uwierzytelniania wieloskładnikowego, to warto wymyślić dla niego trudne, oryginalne hasło nie przechowywane w chmurze.

KeePass, Bitwarden, …

Portfele haseł pozwalają na generowanie losowych mocnych haseł, które są potem automatycznie przywoływane kontekstowo podczas uwierzytelniania. Wymagane jest pamiętanie jednego hasła głównego do odblokowania portfela - najlepiej z weryfikacją dwuetapową. Gdy zaszyfrowana baza z hasłami jest trzymana w chmurze, uzyskujemy większą wygodę korzystania z niej na kilku swoich urządzeniach, choć wydaje się potencjalnie mniej bezpieczna niż baza na dysku lokalnym.

Korzystanie z portfela haseł wymaga dyscypliny w blokowaniu komputera zaraz po odejściu od klawiatury [ ⊞Win +L ] i ustawienia krótkiego czasu automatycznego usypiania.